云原生安全资讯: Go语言的漏洞管理

云原生安全资讯: Go语言的漏洞管理

下文是文章 https://go.dev/security/vuln/ 的总结

1. 总结

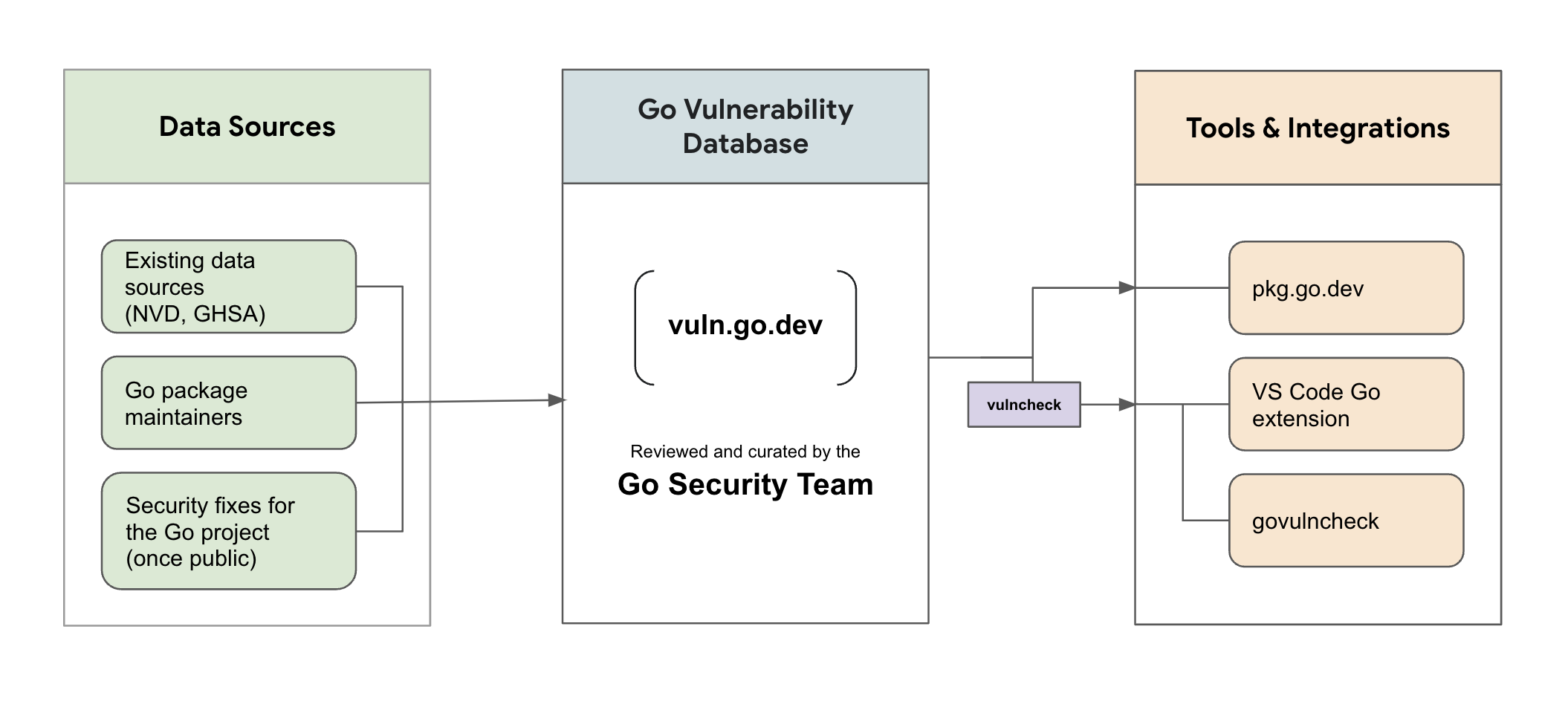

Go语言的漏洞管理主要有3大块:

- 数据源:从NVD, GitHub Advisory Database和用户报告而来

- 漏洞数据库:由go安全团队维护,基于OSV标准实现

- 集成:pkg.go.dev 和 govulncheck 工具,帮助开发者发现项目中的漏洞

2. 相关资源

2.1 Go 漏洞数据库

每一条数据都经过审核,保证漏洞描述、相关的包和版本信息的准确性。

2.2 漏洞检测工具

$ go install golang.org/x/vuln/cmd/govulncheck@latest

$ govulncheck ./...

3. Go CNA

Go是CVE分发机构。

4. 怎么报告未公开漏洞

发送邮件给security@golang.org. 详见 Go’s Security Policy

5. 怎么报告公开漏洞

https://go.dev/s/vulndb-report-new

6. 为什么go漏洞数据库不使用严重程度(低、中、高)标签?

我很欣赏go团队的这个做法,他们这么做的理由主要是

- 漏洞的影响很少具有普遍性,Go作为一个语言,他们管理的漏洞通常都是library级别的,因此根据不同的使用场景,漏洞的严重程度也都不同。

- 评判漏洞的严重程度通常是主观的。

作为替代,go安全团队选择去维护一个精准的漏洞表述。

本文同步发布于

- github: ssst0n3/cloud-native-security-news

- blog: ssst0n3.github.io

- 公众号: 石头的安全料理屋

- 知乎专栏: 云原生安全资讯